Cisco CSR1000v(IOS XE)でOTV検証 1/3

OTVについて

OTVの概要

OTV(Overlay Transport Virtualization)とはCiscoのL2延伸技術の一つです。拠点が離れた複数のデータセンターをOTVのL2トンネルで接続し、各データセンター内のサーバ群を同じセグメントに所属させることができます。

OTVの必要性

通常、データセンター間はWANサービスなどを利用し複数のL3スイッチやルータを経由しIPでの到達性を確保します。ユニキャスト通信をするのであればL3接続で事は足りますが、仮想基盤で利用されるライブマイグレーション(VMwareのvMotion等)を使う場合、仮想サーバの移動元と移動先でネットワークのサブネットが変わってしまうと仮想サーバのIPアドレスやルーティング設定まで変更する必要が出て問題となります。

この問題を解消する為には移動元と移動先のサブネットを同一にすることで解消できます。そこでOTVによるL2延伸技術を活用します。

OTVの基本原理ですが、他のL2延伸技術(例えばL2TP・IPsec・VXLAN等)と同様に、OTVトンネルを実装しているルータ間でL3 IP層の上でカプセル化を行い転送しあいます。また、他のL2延伸技術には無いOTVならではの利点として、WANのマルチホーミング構成時によるパケット転送の負荷分散とループ回避が可能になる機能があります。

なお、OTVやVXLANのような仮想のL2ネットワークをオーバーレイネットワークと言い、下地となるL3ネットワークをアンダーレイネットワークと言います。

OTV検証は3回に渡って実施

今回のOTV検証作業は3段階(投稿記事を3回に分割します)に分けて検証します。

第1回目となる本記事では『2サイト+シングル構成』で行い、基本機能の確認やOTVの動作確認をします。

第2回目は『2サイト+冗長構成』です。負荷分散の確認と障害試験を行い切り替わり断時間を計測してみます。

第3回目は『3サイト+冗長構成』です。データセンターのスケールアウトをイメージした検証です。なお、OTVはサイトの増減をしても論理構成を変更せずに物理リソースの増減を図れることがメリットです。

※サイト=データセンターとして見立てます。

| サイト数 | 冗長性 | |

|---|---|---|

| 第一回目 | 2サイト | シングル(ルータを1対1で構成) |

| 第二回目 | 2サイト | 冗長(ルータを2対2で構成) |

| 第三回目 | 3サイト | 冗長(ルータを2対2で構成) |

第一回目の検証

検証概要

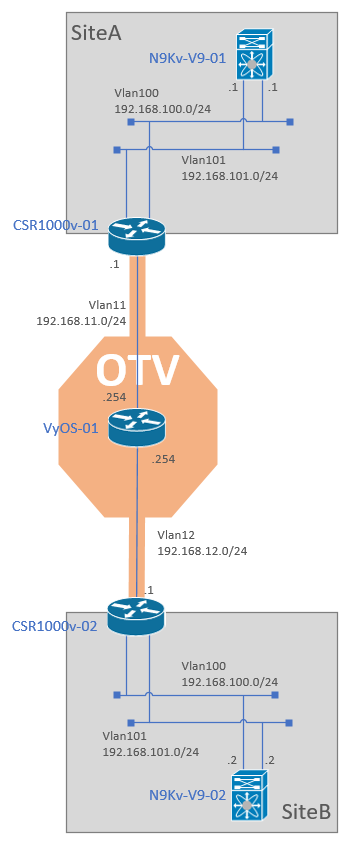

OTV検証 第一回目で使用する機器と構成は下記のとおりです。(第二回目も第三回目も使用機種は同じで台数が増えるのみです)

| 用途 | ホスト名 | 機種 | OS Version |

|---|---|---|---|

| エッジデバイス | CSR1000v-01/02 | CSR1000v | 03.16.06.S |

| – | VyOS-01 | VyOS | 1.3-rolling-202006120643 |

| クライアント | N9Kv-V9-01/02 | Nexus 9000v | 9.2(3) |

※「エッジデバイス」とはOTVトンネルを構成するルータのこと。

■要件は下記の通りとします。

- サイト数はSiteAとSiteBの2サイトとする。

- CSR1000v-01とCSR1000v-02間でOTVを構成する。

- 各サイトではVlan100とVlan101のセグメントを用意する。

- アンダーレイネットワークのVlan11とVlan12間はVyOS-01でOSPFルーティングをする。

なお、要件ではありませんが、『Cisco Nexus 7000 シリーズ NX-OS OTV 設定ガイド』の「OTV の注意事項と制約事項」項目にインタフェースのMTUを最大サイズにする旨の記載があります。その為、検証でもMTUのサイズを変更します。(リンク先の設定ガイド自体はNexus7000で、OTV検証はCSR1000vで違う機器ではありますが。)

ただし、CSR1000vのWAN方向のインタフェース(Vlan11/12)についてはMTU9000としました。当方の環境のVyOS-01では最大MTUが9000であり、MTUサイズが同一でないとOSPFネイバーを正常に組めないからです。(OSPFのネイバーはMTUが一致していることが条件の一つ)

設定内容

OTVを構成するエッジデバイスのコンフィグ

今回はCSR1000vがエッジデバイスです。OTVに関連する設定箇所と、アンダーレイネットワークのrouter ospfを記載します。

CSR1000v-01#show running-config

<省略>

!

hostname CSR1000v-01

!

<省略>

!

otv site bridge-domain 100

otv isis hello-interval 3

!

otv site-identifier 0000.0000.0001

<省略>

!

interface Overlay1

description Overlay Network

no ip address

otv join-interface GigabitEthernet2.11

otv vpn-name Site-A

otv adjacency-server unicast-only

otv isis hello-interval 3

service instance 100 ethernet

encapsulation dot1q 100

bridge-domain 100

!

service instance 101 ethernet

encapsulation dot1q 101

bridge-domain 101

!

!

<省略>

!

interface GigabitEthernet2

mtu 9000

no ip address

no ip redirects

negotiation auto

!

interface GigabitEthernet2.11

description OTV Layer 3 to Distribution

encapsulation dot1Q 11

ip address 192.168.11.1 255.255.255.0

no ip redirects

no ip proxy-arp

ip ospf network point-to-point

ip ospf hello-interval 1

!

interface GigabitEthernet3

mtu 9216

no ip address

negotiation auto

service instance 100 ethernet

encapsulation dot1q 100

bridge-domain 100

!

service instance 101 ethernet

encapsulation dot1q 101

bridge-domain 101

!

!

<省略>

!

router ospf 1

router-id 192.168.11.1

timers throttle spf 5 1000 1000

network 192.168.11.0 0.0.0.255 area 0

!

<省略>

CSR1000v-01#CSR1000v-02#show running-config

<省略>

!

hostname CSR1000v-02

!

<省略>

!

otv site bridge-domain 100

otv isis hello-interval 3

!

otv site-identifier 0000.0000.0002

<省略>

!

interface Overlay1

description Overlay Network

no ip address

otv join-interface GigabitEthernet2.12

otv vpn-name Site-B

otv use-adjacency-server 192.168.11.1 unicast-only

otv adjacency-server unicast-only

otv isis hello-interval 3

service instance 100 ethernet

encapsulation dot1q 100

bridge-domain 100

!

service instance 101 ethernet

encapsulation dot1q 101

bridge-domain 101

!

!

<省略>

!

interface GigabitEthernet2

mtu 9000

no ip address

no ip redirects

negotiation auto

!

interface GigabitEthernet2.12

description OTV Layer 3 to Distribution

encapsulation dot1Q 12

ip address 192.168.12.1 255.255.255.0

no ip redirects

no ip proxy-arp

ip ospf network point-to-point

ip ospf hello-interval 1

!

interface GigabitEthernet3

mtu 9216

no ip address

negotiation auto

service instance 100 ethernet

encapsulation dot1q 100

bridge-domain 100

!

service instance 101 ethernet

encapsulation dot1q 101

bridge-domain 101

!

!

<省略>

!

router ospf 1

router-id 192.168.12.1

timers throttle spf 5 1000 1000

network 192.168.12.0 0.0.0.255 area 0

!

<省略>

CSR1000v-02#アンダーレイのVyOSのコンフィグ

次にVyOSです。

vyos@VyOS-01# show

interfaces {

<省略>

ethernet eth2 {

hw-id 00:0c:29:9c:fb:49

mtu 9000

vif 11 {

address 192.168.11.254/24

ip {

ospf {

dead-interval 4

hello-interval 1

network point-to-point

priority 1

retransmit-interval 5

transmit-delay 1

}

}

mtu 9000

}

vif 12 {

address 192.168.12.254/24

ip {

ospf {

dead-interval 4

hello-interval 1

network point-to-point

priority 1

retransmit-interval 5

transmit-delay 1

}

}

mtu 9000

}

}

<省略>

}

protocols {

ospf {

area 0 {

network 192.168.11.0/24

network 192.168.12.0/24

}

}

<省略>

vyos@VyOS-01#クライアントのN9Kvのコンフィグ

次にクライアントとして機能するN9Kvのコンフィグです。クライアント用途なので、Vlanやインタフェース周りのみ記載します。

N9Kv-V9-01# show running-config

<省略>

vlan 1,100-101

<省略>

interface Vlan1

interface Vlan100

no shutdown

no ip redirects

ip address 192.168.100.1/24

interface Vlan101

no shutdown

no ip redirects

ip address 192.168.101.1/24

interface Ethernet1/1

switchport mode trunk

switchport trunk allowed vlan 100-101

<省略>

N9Kv-V9-01#N9Kv-V9-02# show running-config

<省略>

vlan 1,100-101

<省略>

interface Vlan1

interface Vlan100

no shutdown

no ip redirects

ip address 192.168.100.2/24

interface Vlan101

no shutdown

no ip redirects

ip address 192.168.101.2/24

interface Ethernet1/1

switchport mode trunk

switchport trunk allowed vlan 100-101

<省略>

N9Kv-V9-02#設定は以上です。

ステータス確認

アンダーレイネットワークのルーティング情報

まずはアンダーレイネットワークが正常に組めていることを確認します。(主にOSPFルーティング)

CSR1000v-01#show ip route

<省略>

192.168.11.0/24 is variably subnetted, 2 subnets, 2 masks

C 192.168.11.0/24 is directly connected, GigabitEthernet2.11

L 192.168.11.1/32 is directly connected, GigabitEthernet2.11

O 192.168.12.0/24

[110/11] via 192.168.11.254, 00:13:45, GigabitEthernet2.11

CSR1000v-01#CSR1000v-02#show ip route

<省略>

O 192.168.11.0/24

[110/11] via 192.168.12.254, 00:13:47, GigabitEthernet2.12

192.168.12.0/24 is variably subnetted, 2 subnets, 2 masks

C 192.168.12.0/24 is directly connected, GigabitEthernet2.12

L 192.168.12.1/32 is directly connected, GigabitEthernet2.12

CSR1000v-02#vyos@VyOS-01:~$ show ip route

<省略>

O 192.168.11.0/24 [110/10] is directly connected, eth2.11, 00:14:41

C>* 192.168.11.0/24 is directly connected, eth2.11, 00:14:44

O 192.168.12.0/24 [110/10] is directly connected, eth2.12, 00:14:41

C>* 192.168.12.0/24 is directly connected, eth2.12, 00:14:44

vyos@VyOS-01:~$オーバーレイ(OTV)のステータス確認

次にオーバーレイネットワークが正常に組めていることを確認します。

『show otv』は自身のOTV状態を示します。

『show otv site』は自サイトのエッジデバイスを表示します。第二回の検証で実施しますがエッジデバイス2台冗長時だと2台表示されます。

『show otv adjacency』は同じOTVで結ばれている全エッジデバイスが表示されます。例えば第二回の検証では2サイトのエッジデバイス4台になるので、自エッジデバイスを除く3台の表示となります。

『show otv vlan』はエッジデバイスの内部インタフェースで定義しているVlanが表示されます。内部インタフェースとは、Gi3で定義したVlan100と101のLAN側インタフェースのことです。

『show otv route』はOTVのルーティングテーブルです。L2なので宛先のMACアドレスを持つノードは、どのエッジデバイスの先にいるか、が分かるテーブルです。

CSR1000v-01#show otv

Overlay Interface Overlay1

VPN name : Site-A

VPN ID : 1

State : UP

Fwd-capable : Yes

Fwd-ready : Yes

AED-Server : Yes

Backup AED-Server : No

AED Capable : Yes

Join interface(s) : GigabitEthernet2.11

Join IPv4 address : 192.168.11.1

Tunnel interface(s) : Tunnel0

Encapsulation format : GRE/IPv4

Site Bridge-Domain : 100

Capability : Unicast-only

Is Adjacency Server : Yes

Adj Server Configured : No

Prim/Sec Adj Svr(s) : None

CSR1000v-01#

CSR1000v-01#

CSR1000v-01#

CSR1000v-01#show otv site

Site Adjacency Information (Site Bridge-Domain: 100)

Overlay1 Site-Local Adjacencies (Count: 1)

Hostname System ID Last Change Ordinal AED Enabled Status

* CSR1000v-01 001E.E62F.5D00 00:15:29 0 site overlay

CSR1000v-01#

CSR1000v-01#

CSR1000v-01#

CSR1000v-01#show otv adjacency

Overlay Adjacency Database for overlay 1

Hostname System-ID Dest Addr Site-ID Up Time State

CSR1000v-02 001e.bd50.2a00 192.168.12.1 0000.0000.0002 00:15:33 UP

CSR1000v-01#

CSR1000v-01#

CSR1000v-01#

CSR1000v-01#show otv vlan

Key: SI - Service Instance, NA - Non AED, NFC - Not Forward Capable.

Overlay 1 VLAN Configuration Information

Inst VLAN BD Auth ED State Site If(s)

0 100 100 *CSR1000v-01 active Gi3:SI100

0 101 101 *CSR1000v-01 active Gi3:SI101

Total VLAN(s): 2

CSR1000v-01#

CSR1000v-01#

CSR1000v-01#

CSR1000v-01#show otv route

Codes: BD - Bridge-Domain, AD - Admin-Distance,

SI - Service Instance, * - Backup Route

OTV Unicast MAC Routing Table for Overlay1

Inst VLAN BD MAC Address AD Owner Next Hops(s)

----------------------------------------------------------

0 100 100 000c.2916.2320 50 ISIS CSR1000v-02

0 100 100 000c.29d4.1d6d 40 BD Eng Gi3:SI100

0 101 101 000c.2916.2320 50 ISIS CSR1000v-02

0 101 101 000c.29d4.1d6d 40 BD Eng Gi3:SI101

4 unicast routes displayed in Overlay1

----------------------------------------------------------

4 Total Unicast Routes Displayed

CSR1000v-01#CSR1000v-02#show otv

Overlay Interface Overlay1

VPN name : Site-B

VPN ID : 1

State : UP

Fwd-capable : Yes

Fwd-ready : Yes

AED-Server : Yes

Backup AED-Server : No

AED Capable : Yes

Join interface(s) : GigabitEthernet2.12

Join IPv4 address : 192.168.12.1

Tunnel interface(s) : Tunnel0

Encapsulation format : GRE/IPv4

Site Bridge-Domain : 100

Capability : Unicast-only

Is Adjacency Server : Yes

Adj Server Configured : Yes

Prim/Sec Adj Svr(s) : 192.168.11.1

CSR1000v-02#

CSR1000v-02#

CSR1000v-02#

CSR1000v-02#show otv site

Site Adjacency Information (Site Bridge-Domain: 100)

Overlay1 Site-Local Adjacencies (Count: 1)

Hostname System ID Last Change Ordinal AED Enabled Status

* CSR1000v-02 001E.BD50.2A00 00:15:29 0 site overlay

CSR1000v-02#

CSR1000v-02#

CSR1000v-02#

CSR1000v-02#show otv adjacency

Overlay Adjacency Database for overlay 1

Hostname System-ID Dest Addr Site-ID Up Time State

CSR1000v-01 001e.e62f.5d00 192.168.11.1 0000.0000.0001 00:15:33 UP

CSR1000v-02#

CSR1000v-02#

CSR1000v-02#

CSR1000v-02#show otv vlan

Key: SI - Service Instance, NA - Non AED, NFC - Not Forward Capable.

Overlay 1 VLAN Configuration Information

Inst VLAN BD Auth ED State Site If(s)

0 100 100 *CSR1000v-02 active Gi3:SI100

0 101 101 *CSR1000v-02 active Gi3:SI101

Total VLAN(s): 2

CSR1000v-02#

CSR1000v-02#

CSR1000v-02#

CSR1000v-02#show otv route

Codes: BD - Bridge-Domain, AD - Admin-Distance,

SI - Service Instance, * - Backup Route

OTV Unicast MAC Routing Table for Overlay1

Inst VLAN BD MAC Address AD Owner Next Hops(s)

----------------------------------------------------------

0 100 100 000c.2916.2320 40 BD Eng Gi3:SI100

0 100 100 000c.29d4.1d6d 50 ISIS CSR1000v-01

0 101 101 000c.2916.2320 40 BD Eng Gi3:SI101

0 101 101 000c.29d4.1d6d 50 ISIS CSR1000v-01

4 unicast routes displayed in Overlay1

----------------------------------------------------------

4 Total Unicast Routes Displayed

CSR1000v-02#ステータス確認は以上です。

動作確認

疎通確認

クライアントのN9Kv-V9-01からN9Kv-V9-02にPingをし正常に応答があることを確認します。

N9Kv-V9-01# ping 192.168.100.2 interval 1 timeout 1

PING 192.168.100.2 (192.168.100.2): 56 data bytes

64 bytes from 192.168.100.2: icmp_seq=0 ttl=254 time=10.29 ms

64 bytes from 192.168.100.2: icmp_seq=1 ttl=254 time=8.367 ms

64 bytes from 192.168.100.2: icmp_seq=2 ttl=254 time=8.333 ms

64 bytes from 192.168.100.2: icmp_seq=3 ttl=254 time=9.11 ms

64 bytes from 192.168.100.2: icmp_seq=4 ttl=254 time=8.558 ms

--- 192.168.100.2 ping statistics ---

5 packets transmitted, 5 packets received, 0.00% packet loss

round-trip min/avg/max = 8.333/8.931/10.29 ms

N9Kv-V9-01#N9Kv-V9-01# ping 192.168.101.2 interval 1 timeout 1

PING 192.168.101.2 (192.168.101.2): 56 data bytes

64 bytes from 192.168.101.2: icmp_seq=0 ttl=254 time=8.627 ms

64 bytes from 192.168.101.2: icmp_seq=1 ttl=254 time=7.963 ms

64 bytes from 192.168.101.2: icmp_seq=2 ttl=254 time=8.07 ms

64 bytes from 192.168.101.2: icmp_seq=3 ttl=254 time=6.912 ms

64 bytes from 192.168.101.2: icmp_seq=4 ttl=254 time=7.977 ms

--- 192.168.101.2 ping statistics ---

5 packets transmitted, 5 packets received, 0.00% packet loss

round-trip min/avg/max = 6.912/7.909/8.627 ms

N9Kv-V9-01#念の為ですが、ARPテーブルを参照しサイトBに存在するN9Kv-V9-02のMACアドレスを学習していることを確認します。

N9Kv-V9-02# show interface

<省略>

Vlan100 is up, line protocol is up, autostate enabled

Hardware is EtherSVI, address is 000c.2916.2320

Internet Address is 192.168.100.2/24

<省略>

Vlan101 is up, line protocol is up, autostate enabled

Hardware is EtherSVI, address is 000c.2916.2320

Internet Address is 192.168.101.2/24

<省略>

N9Kv-V9-02#N9Kv-V9-01# show ip arp

<省略>

Address Age MAC Address Interface Flags

192.168.101.2 00:12:51 000c.2916.2320 Vlan101

192.168.100.2 00:13:06 000c.2916.2320 Vlan100

N9Kv-V9-01#tcpdump確認

下記はVyOS-01でtcpdumpを実施し、どういったパケットフレームで流れているかを確認してみました。tcpdump画面の行番号8,9,16,17,22,23,28,29,32,33の『GREv0』となっているパケットがpingのパケットです。

N9Kv-V9-01# ping 192.168.100.2 interval 1 timeout 1

PING 192.168.100.2 (192.168.100.2): 56 data bytes

64 bytes from 192.168.100.2: icmp_seq=0 ttl=254 time=8.729 ms

64 bytes from 192.168.100.2: icmp_seq=1 ttl=254 time=8.556 ms

64 bytes from 192.168.100.2: icmp_seq=2 ttl=254 time=9.572 ms

64 bytes from 192.168.100.2: icmp_seq=3 ttl=254 time=7.407 ms

64 bytes from 192.168.100.2: icmp_seq=4 ttl=254 time=7.424 ms

--- 192.168.100.2 ping statistics ---

5 packets transmitted, 5 packets received, 0.00% packet loss

round-trip min/avg/max = 7.407/8.337/9.572 ms

N9Kv-V9-01#vyos@VyOS-01:~$ tcpdump -i eth2.11 -n not host 224.0.0.5

tcpdump: verbose output suppressed, use -v or -vv for full protocol decode

listening on eth2.11, link-type EN10MB (Ethernet), capture size 262144 bytes

14:00:52.000763 IP 192.168.11.1.57151 > 192.168.12.1.8472: OTV, flags [.] (0x00), overlay 1, instance 0

IS-IS, L1 Lan IIH, src-id 001e.e62f.5d00, lan-id 001e.e62f.5d00.01, prio 64, length 1397

14:00:52.316750 IP 192.168.11.1.56516 > 192.168.12.1.8472: OTV, flags [.] (0x00), overlay 1, instance 0

IS-IS, unknown PDU-Type 22, length 43

14:00:52.720713 IP 192.168.11.1 > 192.168.12.1: GREv0, length 106: gre-proto-0x8848

14:00:52.723841 IP 192.168.12.1 > 192.168.11.1: GREv0, length 106: gre-proto-0x8848

14:00:52.759660 IP 192.168.12.1.54322 > 192.168.11.1.8472: OTV, flags [.] (0x00), overlay 1, instance 0

IS-IS, L1 Lan IIH, src-id 001e.bd50.2a00, lan-id 001e.e62f.5d00.01, prio 64, length 1397

14:00:52.810733 IP 192.168.11.1.54585 > 192.168.12.1.8472: OTV, flags [.] (0x00), overlay 1, instance 0

IS-IS, L1 CSNP, src-id 001e.e62f.5d00.00, length 83

14:00:52.899716 IP 192.168.11.1.53783 > 192.168.12.1.8472: OTV, flags [.] (0x00), overlay 1, instance 0

IS-IS, L1 Lan IIH, src-id 001e.e62f.5d00, lan-id 001e.e62f.5d00.01, prio 64, length 1397

14:00:53.720694 IP 192.168.11.1 > 192.168.12.1: GREv0, length 106: gre-proto-0x8848

14:00:53.724627 IP 192.168.12.1 > 192.168.11.1: GREv0, length 106: gre-proto-0x8848

14:00:53.933700 IP 192.168.11.1.54244 > 192.168.12.1.8472: OTV, flags [.] (0x00), overlay 1, instance 0

IS-IS, L1 Lan IIH, src-id 001e.e62f.5d00, lan-id 001e.e62f.5d00.01, prio 64, length 1397

14:00:54.685672 IP 192.168.11.1.53513 > 192.168.12.1.8472: OTV, flags [.] (0x00), overlay 1, instance 0

IS-IS, L1 Lan IIH, src-id 001e.e62f.5d00, lan-id 001e.e62f.5d00.01, prio 64, length 1397

14:00:54.720673 IP 192.168.11.1 > 192.168.12.1: GREv0, length 106: gre-proto-0x8848

14:00:54.724692 IP 192.168.12.1 > 192.168.11.1: GREv0, length 106: gre-proto-0x8848

14:00:55.494664 IP 192.168.11.1.49157 > 192.168.12.1.8472: OTV, flags [.] (0x00), overlay 1, instance 0

IS-IS, L1 Lan IIH, src-id 001e.e62f.5d00, lan-id 001e.e62f.5d00.01, prio 64, length 1397

14:00:55.612576 IP 192.168.12.1.55648 > 192.168.11.1.8472: OTV, flags [.] (0x00), overlay 1, instance 0

IS-IS, L1 Lan IIH, src-id 001e.bd50.2a00, lan-id 001e.e62f.5d00.01, prio 64, length 1397

14:00:55.720631 IP 192.168.11.1 > 192.168.12.1: GREv0, length 106: gre-proto-0x8848

14:00:55.724577 IP 192.168.12.1 > 192.168.11.1: GREv0, length 106: gre-proto-0x8848

14:00:56.339634 IP 192.168.11.1.53087 > 192.168.12.1.8472: OTV, flags [.] (0x00), overlay 1, instance 0

IS-IS, L1 Lan IIH, src-id 001e.e62f.5d00, lan-id 001e.e62f.5d00.01, prio 64, length 1397

14:00:56.720603 IP 192.168.11.1 > 192.168.12.1: GREv0, length 106: gre-proto-0x8848

14:00:56.741558 IP 192.168.12.1 > 192.168.11.1: GREv0, length 106: gre-proto-0x8848

14:00:57.273625 IP 192.168.11.1.52603 > 192.168.12.1.8472: OTV, flags [.] (0x00), overlay 1, instance 0

IS-IS, L1 Lan IIH, src-id 001e.e62f.5d00, lan-id 001e.e62f.5d00.01, prio 64, length 1397

14:00:58.202585 IP 192.168.11.1.58953 > 192.168.12.1.8472: OTV, flags [.] (0x00), overlay 1, instance 0

IS-IS, L1 Lan IIH, src-id 001e.e62f.5d00, lan-id 001e.e62f.5d00.01, prio 64, length 1397

以上で第一回目の検証を終えます。

補足

今回の検証機器はすべて自前のESXi上にデプロイし仮想環境下で検証をしました。

念の為の補足ですが、当方と同様に仮想環境で検証する場合は、各サイトのLAN(今回で言うところのVlan100,101)用の仮想スイッチ(とポートグループ)を用意しましょう。つまりSiteAとSiteB専用の仮想スイッチを作成し、各サイトのエッジデバイスの内部インタフェースとクライアントは、それぞれのサイト専用の仮想スイッチに紐づけてください。

この対応をしないとクライアントはOTV経由ではなく、直接通信してしまいます。

ディスカッション

コメント一覧

まだ、コメントがありません